Nous vous en parlions la semaine dernière, le groupe de hacker LAPSUS$ a réussi à voler à NVIDIA pas moins de 1000 Go de fichiers techniques. Nous apprenons aujourd’hui que des certificats de signature expirés en 2014 et 2018 ont été divulgués sur le web. Le souci, c’est que les PC continuent de voir ses certificats comme sûrs et les antivirus ne détectent donc rien.

Les certificats de signature NVIDIA utilisés par des hackers pour installer des RAT

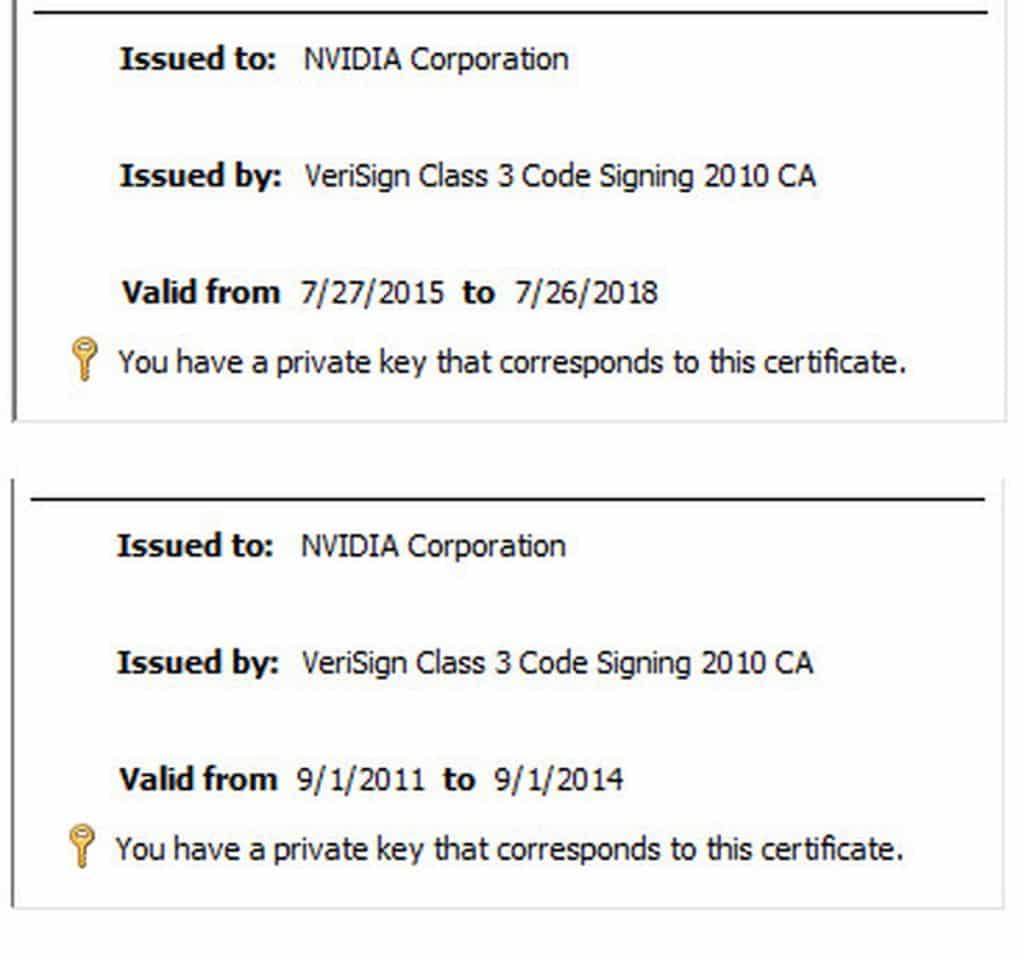

Des chercheurs en sécurité ont découvert que les certificats de signature ayant fuité grâce au groupe de hacker sont maintenant utilisés par des logiciels malveillants. Ceci engendre donc un gros risque de sécurité puisqu’il n’y a aucun moyen simple de se protéger contre ces virus hormis créer soi-même une stratégie Windows Defender. En effet, David Weston, directeur de la sécurité des entreprises et des systèmes d’exploitation chez Microsoft, a annoncé qu’il est possible de configurer les politiques de contrôle des applications Windows Defender pour contrôler les pilotes NVIDIA pouvant être chargés. En revanche, cette manipulation n’est pas des plus simples. Les chercheurs en sécurité Kevin Beaumont et Will Dormann ont partagé que les certificats volés utilisent les numéros de série suivants :

43BB437D609866286DD839E1D00309F5

14781bc862e8dc503a559346f5dcc518Microsoft devrait bien entendu révoquer les certificats de signature en question, mais ce ne sera pas immédiat et d’ici là il y a fort à parier qu’un grand nombre d’utilisateurs soient déjà infectés.

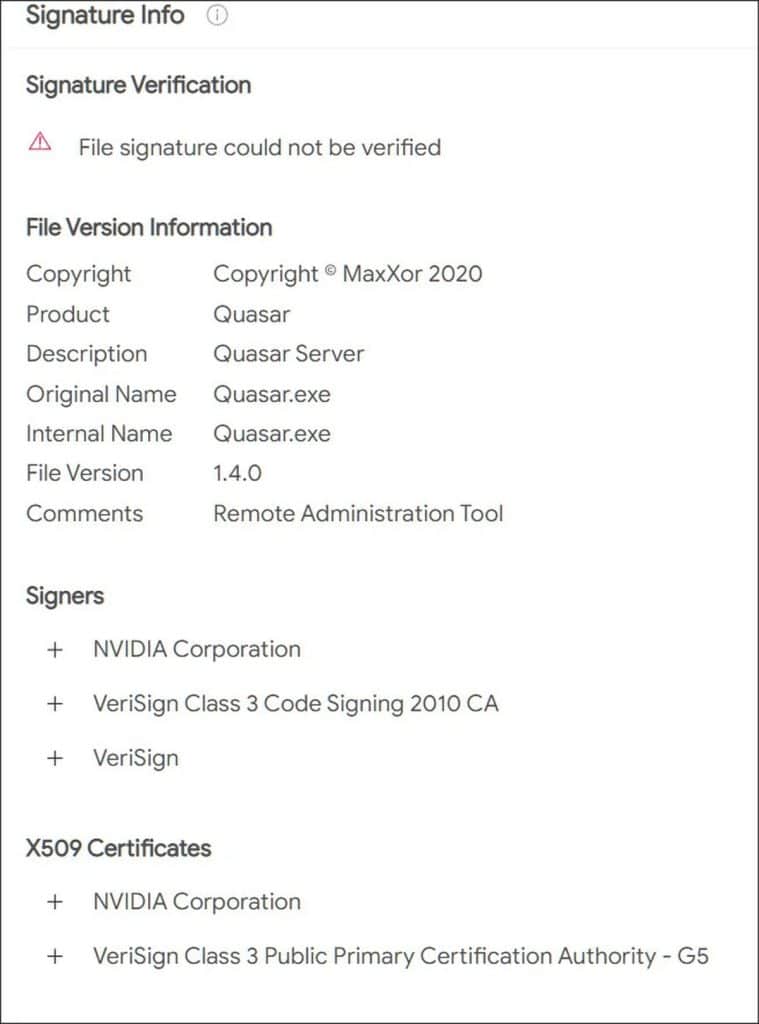

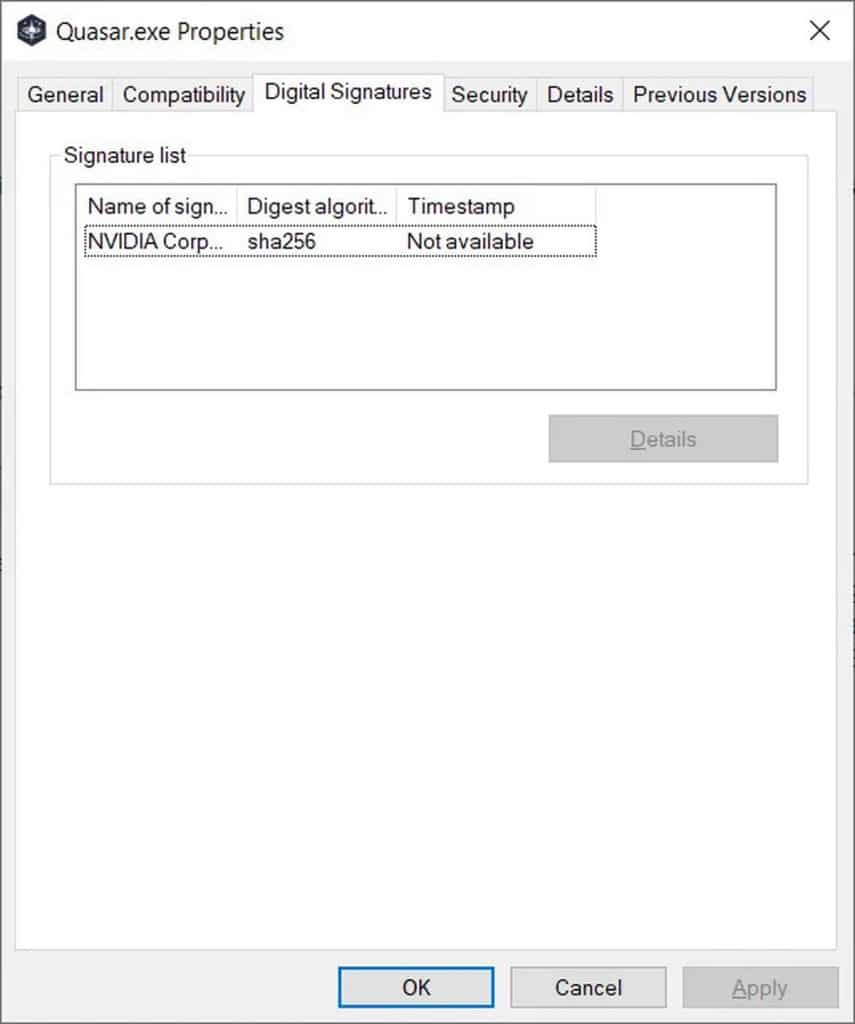

Concrètement, selon des échantillons téléchargés sur le service d’analyse des logiciels malveillants VirusTotal, les certificats en question ont été utilisés pour signer divers logiciels malveillants et outils de piratage, tels que les balises Cobalt Strike, Mimikatz, les portes dérobées et les chevaux de Troie d’accès à distance comme Quasar RAT (cheval de Troie d’accès à distance). Rappelons qu’un RAT fonctionne en arrière-plan en accordant un accès à distance à votre machine à une personne malveillante avec un accès en lecture-écriture. Cette personne est alors libre de faire ce qu’elle veut : voler des données, crypter des fichiers, voir ce qui est fait sur l’ordinateur infecté, bref c’est exactement tout ce qu’on veut éviter.

En dehors du problème avec NVIDIA, ce week-end le groupe de hacker LAPSUS$ a annoncé avoir réussit à infiltrer les serveurs de chez Samsung et ont de suite partagé les fichiers.