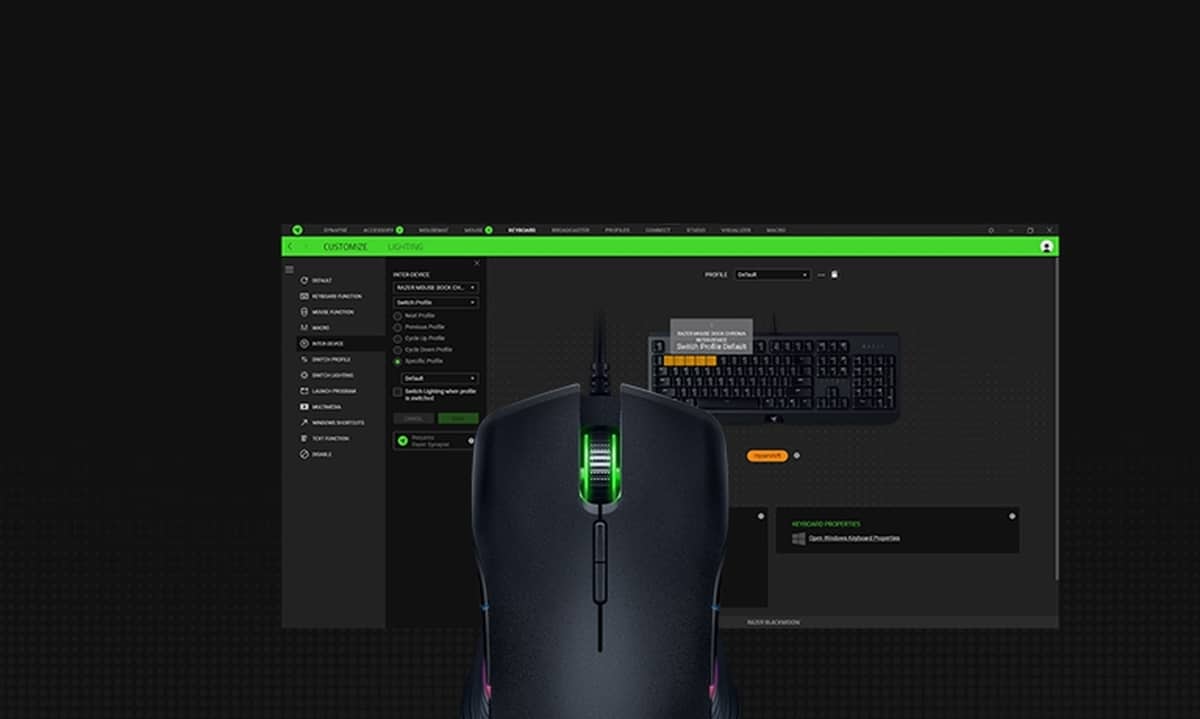

Une faille de sécurité a été détectée sur Windows 10 lors de l’installation automatique du logiciel Razer Synapse. D’apparence, l’installation est basique et inoffensive, mais celle-ci s’exécute en administrateur. Un chercheur sous le pseudo « jonhat » sur twitter démontre comment détourner cette installation, ce qui permettrait potentiellement d’installer des malwares ou d’autres logiciels.

Windows 10 et Razer Synapse : une faille de sécurité inattendue

La faille de sécurité aurait pu rester inconnue pour le public. Cependant, Razer ne faisant pas suite aux messages du chercheur, ce dernier a publié la faille de sécurité. Le lendemain de cette divulgation, Razer a contacté jonhat pour discuter de ses découvertes et l’a tout de même récompensé avec une prime « bug bounty » malgré la divulgation publique de la faille.

La faille de sécurité est provoquée par le simple branchement d’une souris Razer sur l’ordinateur. Au branchement de la souris, Windows fait l’installation automatique du logiciel Razer Synapse avec les droits d’administrateur sur le système d’exploitation. Il suffit de modifier le chemin d’installation pour avoir accès au système avec des droits administrateur. Avec la commande « shift + clic droit » sur la fenêtre de dialogue, cela permet d’avoir accès au PowerShell. À partir de cet outil et avec les droits administrateur, il est possible de créer des sessions, changement le mot de passe de la session, formater l’ordinateur ou encore d’installer des logiciels malveillants.

Need local admin and have physical access?

– Plug a Razer mouse (or the dongle)

– Windows Update will download and execute RazerInstaller as SYSTEM

– Abuse elevated Explorer to open Powershell with Shift+Right clickTried contacting @Razer, but no answers. So here's a freebie pic.twitter.com/xDkl87RCmz

— jonhat (@j0nh4t) August 21, 2021

Le rôle de Microsoft dans cette faille est aussi important, car d’autres logiciels profitent de cette installation automatique faite par le système d’exploitation. Microsoft aura aussi des changements à effectuer. Malgré tout, la faille semble compliquée à mettre en place. En effet, il faut un accès physique à une session déverrouillée par l’utilisateur, brancher une souris Razer pour ensuite mettre en place le hack. Au vu des contraintes, la faille de sécurité est assez difficile à mettre en place pour attaquer une entreprise.